“Hack Facebook” è uno dei temi più ricercati e caldi in tutto il Internet, come Gmail hacker. Abbiamo preparato un elenco dettagliato di come gli hacker possono hackerare facilmente l’account Facebook di qualcuno in pochi minuti e come possiamo prevenire lo stesso.

Se siete qui per trovare un modo per recuperare account violato, allora il nostro articolo di recupero di Facebook può aiutare!

Essendo un hacker FB white hat, ricevo frequentemente le seguenti domande da parte delle persone:

- Puoi fare riferimento a qualsiasi hacker affidabile di Facebook? (Dopo aver negato la loro richiesta di hacking

- C’è qualche strumento di cracker FB online?

- Dove posso trovare il software di hacking FB?

- C’è un cercatore di password gratuito?

- Come posso hackerare facilmente l’account Facebook di qualcuno?

Per quanto ne so, non esiste uno strumento di hacking. Non sarai in grado di trovarlo da nessuna parte. Tuttavia, troverete molti siti web sostenendo che stanno fornendo strumento di hacking gratuito (online o offline), ma non è possibile scaricare il file della password senza completare un sondaggio. Anche dopo aver attraversato un faticoso processo di completamento di un sondaggio, non avresti ottenuto nulla alla fine. Queste cose sono pubblicate solo con l’intenzione di fare soldi. Non sprecate il vostro tempo prezioso nella ricerca di tale strumento di hacking.

Se vuoi sapere come gli hacker possono hackerare l’account FB di qualcuno, vai avanti e leggi le tecniche elencate di seguito. Il metodo di maggior successo tra tutte queste tecniche è il phishing. Il phishing consente a qualcuno con nessuna o poca conoscenza tecnica di hackerare facilmente la password dell’account in pochi minuti.

Alcune delle tecniche elencate di seguito non sono applicabili solo a FB ma anche a tutti i siti internet utilizzati quotidianamente, come Google, Twitter, Yahoo ecc.

Non sarai vulnerabile all’hacking se capisci come funziona l’hacking

Questo articolo è scritto con l’obiettivo di educare le persone su come funziona l’hacking e come dovrebbero prevenirlo. Si prega di non utilizzare queste tecniche per scopi dannosi.

1 Phishing

Il phishing è la tecnica più comune utilizzata per l’hacking delle password FB. E ‘ molto facile per qualcuno che sta avendo poca conoscenza tecnica per ottenere una pagina di phishing fatto. Ecco perché il phishing è così popolare. Molte persone sono diventate una vittima di pagina di phishing a causa del suo layout affidabile e l’aspetto.

Come funziona il phishing?

In parole semplici, il phishing è un processo di creazione di una copia duplicata della pagina del sito web di fama con l’intenzione di rubare la password dell’utente, o altre informazioni sensibili come i dettagli della carta di credito. Nel nostro argomento, significa creare una pagina che assomiglia perfettamente alla pagina di accesso FB ma in un URL diverso come fakebook.com, o faecbook.com, o qualsiasi URL che finge di essere legittimo. Quando un utente atterra su tale pagina, potrebbe pensare che sia la vera pagina di accesso di Facebook, chiedendogli di fornire il suo nome utente e la sua password. Quindi, le persone che non trovano la pagina di phishing sospetta inseriranno il loro nome utente & password. Le informazioni sulla password verranno inviate all’hacker che ha creato la pagina di phishing. Allo stesso tempo, la vittima viene reindirizzata alla pagina FB originale.

Esempio: John è un programmatore. Crea una pagina di accesso FB con alcuni script che gli consentono di ottenere le informazioni su nome utente e password. John mette questa falsa pagina di accesso in https://www.facebouk.com/make-money-online-tricks. Peter è un amico di John. John invia un messaggio a Peter, “Hey Peter, ho trovato un trucco gratuito per fare soldi online, dovresti assolutamente dare un’occhiata a https://www.facebouk.com/make-money-online-tricks-free”. Pietro naviga al link e vedere una pagina di login FB. Come al solito, Peter inserisce il suo nome utente e password su di esso.

La parte di hacking

Il nome utente e la password di Peter viene inviato a John e Peter viene reindirizzato a una pagina di suggerimenti per fare soldi https://www.facebouk.com/make-money-online-tricks -tips-free.HTML. Questo è tutto; L’account Facebook di Peter è stato violato.

Si prega di notare che il phishing è fatto da una terza persona tramite e-mail; è così che accade la maggior parte del tempo. Quindi fai sempre attenzione alle e-mail di phishing, altrimenti potresti perdere il tuo account Facebook, i dettagli della carta di credito o altri dati sensibili.

Come puoi proteggerti dal phishing FB online?

Gli hacker possono raggiungerti in molti modi; e-mail, messaggi personali, messaggi FB, annunci di siti web ecc. Cliccando su qualsiasi link da questi messaggi vi porterà a una pagina di login FB. Ogni volta che trovi una pagina di accesso FB, dovresti notare solo una cosa che è l’URL. Perché nessuno può falsificare / utilizzare l’URL di Facebook tranne quando ci sono alcune vulnerabilità XSS zero-day, ma è molto raro.

- Qual è l’URL che vedi nella barra degli indirizzi del browser?

- È davvero https://www.facebook.com/ (la barra finale è molto importante poiché è l’unico separatore in Google Chrome per distinguere dominio e sottodominio. Controlla gli esempi qui sotto per conoscere la differenza)?

- Nella barra degli indirizzi è presente un simbolo sicuro di colore verde (HTTPS)?

Tenendo queste domande in mente dovrebbe impedire l’hacking delle pagine di phishing online. Inoltre, vedi gli esempi seguenti di pagine di phishing.

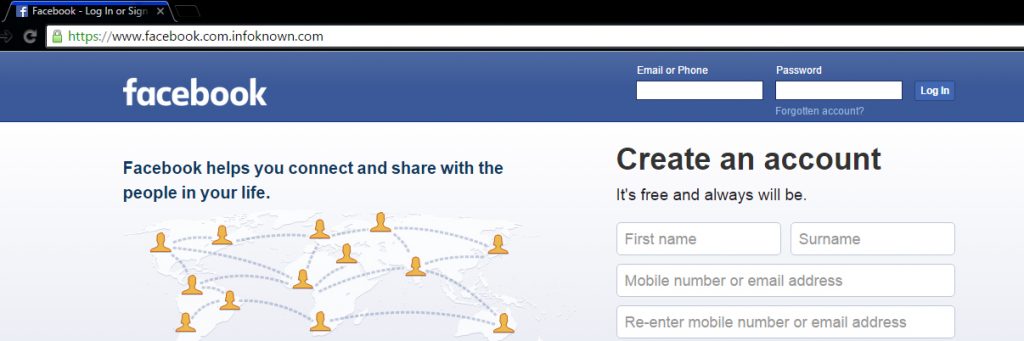

Qualche super perfetto pagine di phishing

la Maggior parte delle persone non si sospetta che questa pagina di snapshot (di cui sopra) in quanto c’è un prefisso https con un colore verde sicuro icona e non c’è nessun errore in www.facebook.com. Ma, questa è una pagina di phishing. Come? Nota correttamente l’URL. È https://www.facebook.com.infoknown.com. Quindi, www.facebook.com è un sottodominio di infoknown.com. Google Chrome non differenzia il sottodominio e il dominio, a differenza di Firefox fa.

Si possono ottenere certificati SSL (HTTPS) da molti fornitori online. Alcuni fornitori forniscono il certificato SSL gratuitamente per 1 anno. Non è un grosso problema per un principiante creare una pagina di phishing perfetta come quella sopra riportata. Quindi, fai attenzione.

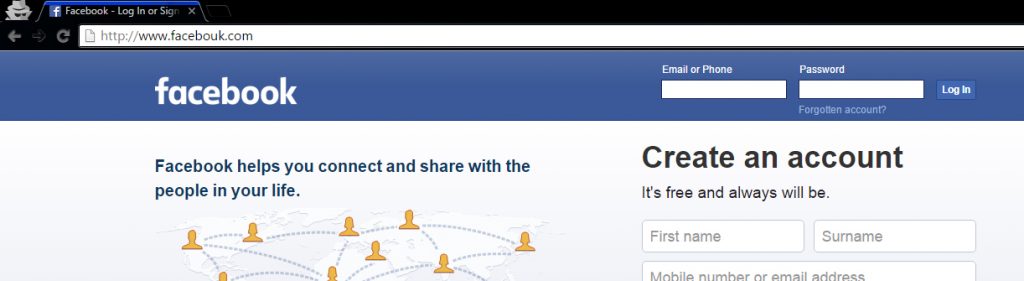

Questa è una normale pagina di phishing FB con qualche modifica nella parola Facebook.

Inoltre, leggere come fare soldi attraverso i lavori online

2 Ingegneria sociale

Questa è la seconda tecnica più comune per l’hacking account di Facebook. In realtà, questo metodo non dovrebbe rientrare nell’Hacking, poiché non è richiesta molta conoscenza per questo metodo. Sto elencando questo metodo sotto hacking per garantire l’elenco delle tecniche più comuni utilizzate per l’hacking dell’account FB nel loro rispettivo ordine. L’ingegneria sociale è fondamentalmente un processo di raccolta di informazioni su qualcuno, il cui account è necessario hackerare. Le informazioni possono essere la sua data di nascita, il numero di cellulare, il numero di cellulare del fidanzato / fidanzata, il nickname, il nome della madre, il luogo natale ecc.

Come funziona l’ingegneria sociale?

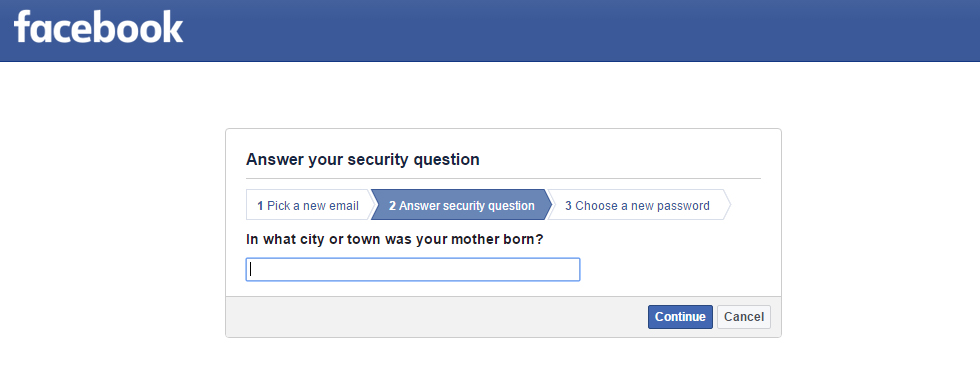

Domanda di sicurezza

Molti siti web hanno un’opzione di reimpostazione della password comune chiamata Domanda di sicurezza. Le domande di sicurezza più comuni sono:

Qual è il tuo nickname?

Chi è il tuo insegnante di prima elementare?

Qual è il tuo luogo natale?

o

Eventuali domande personalizzate definite dall’utente.

Ottenere tali informazioni dalle rispettive persone potrebbe consentirci di hackerare il loro account. Quindi, se qualcuno viene a sapere la risposta ad esso, essi saranno in grado di incidere il tuo account utilizzando l’opzione password dimenticata.

Password più comuni e deboli

Domanda di sicurezza non consente di entrare in altri account FB facilmente. Ma, l’impostazione di una password debole potrebbe facilmente consentire a qualsiasi dei tuoi amici di hackerare il tuo account.

Che cos’è una password debole?

Una password facilmente intuibile da una terza persona è nota come password debole.

password Più comuni

- Numero di Cellulare

- Nick / Nome e Data di Nascita Unitamente

- Ragazzo Amico del Numero di Cellulare / Ragazza di un Amico il tuo Numero di Cellulare la Maggior parte degli amanti 😛

- Ragazza di un Amico / Ragazzo di Nome dell’Amico – la Maggior parte degli amanti 😛

- Ragazzo o una Ragazza Combinazione di Nome

- Moto Numero

- Inutilizzati / Vecchio Numero di Cellulare

- più Vicina Nome di Persona (può essere amici anche)

Nome

Ora, essere onesti e di commento qui se siete una delle persone che hanno uno qualsiasi dei comuni password di cui sopra. Per favore non dimenticare di cambiare la tua password prima di fare un commento

Come puoi proteggerti dall’ingegneria sociale?

Domanda di sicurezza

Non hai una domanda/risposta di sicurezza debole o familiare. Pertanto, dovrebbe essere noto solo a te. Puoi impostare la tua domanda di sicurezza qui. Fortunatamente, Facebook ha un periodo di blocco di 24 ore prima di dare accesso a colui che ha risposto con successo alla domanda di sicurezza, il che significa che l’hacker non può entrare nel tuo account fino a 24 ore. In questo modo puoi impedire il tentativo di hacking accedendo al tuo account nel periodo di blocco di 24 ore.

Inoltre, FB fornisce un’opzione chiamata “Avvisi di accesso” nelle impostazioni di sicurezza di Facebook. Dovresti aggiungere il tuo cellulare o e-mail lì per ricevere una notifica ogni volta che il tuo account è connesso a un dispositivo nuovo o sconosciuto.

Password più comuni e deboli

È molto semplice. Cambia la tua password ora se hai una delle password deboli sopra indicate.

Potresti anche essere interessato all’hacking dell’articolo della fan page di Facebook

3 Plain Password Grabbing

Questo è un altro metodo comune utilizzato per rubare la password dell’utente di Facebook. La maggior parte delle persone non sono a conoscenza di questo metodo, ma gli hacker tradizionali utilizzano questo metodo per hackerare gli account utente.

Come funziona Plain Password Grabbing?

In questo metodo, l’hacker di Facebook prende di mira un sito Web particolarmente di bassa qualità, in cui la vittima è un membro e hack il proprio database per ottenere il nome utente semplice memorizzato & password della vittima.

Come potrebbe l’hacker/attaccante ottenere l’accesso a Facebook?

Molti di noi usano la stessa password per FB e anche per alcuni poveri xyz.com. Così, è facile per un hacker per ottenere la tua password attraverso la bassa qualità poorxyz.com.

In un altro scenario, l’hacker/utente malintenzionato crea un sito web con l’intenzione di ottenere password della vittima, in modo che quando la vittima, registra il suo/il suo account tramite e-mail e crea una password, i dati saranno conservati nel database di un hacker/attaccante. Così hacker ottiene l’accesso al conto della vittima.

Le persone comuni, che usano la stessa email e password per questi tipi di siti Web di bassa qualità, potrebbero finire per perdere il loro account Facebook.

Come puoi proteggerti dall’acquisizione di password?

Non dovresti mai fidarti dei siti Web di bassa qualità di terze parti. Anche le password di siti web popolari, come LinkedIn, sono insicure e vulnerabili all’hacking. Quindi, mai e poi mai fidarsi dei siti Web di bassa qualità di terze parti.

La maggior parte degli sviluppatori di siti Web memorizzano password semplici nel loro database senza nemmeno pensare alla crittografia o alla sicurezza. Questo rende il lavoro degli hacker facile dal momento che la password è in formato testo normale.

Il modo migliore per prevenire questo metodo è avere una password univoca almeno per i siti Web di cui ti fidi davvero. Non utilizzare la password FB per qualsiasi altro sito web / portale, quindi la password sarà al sicuro .

4 Key Logger

Un keylogger è uno strumento software utilizzato per registrare le sequenze di tasti su un computer o un dispositivo mobile. Questo, a sua volta, registra tutto ciò che si digita utilizzando la tastiera e memorizzarlo per l’uso. Generalmente, i keylogger sono installati come software applicativo nei sistemi operativi per tenere traccia delle sequenze di tasti, ma ci sono anche keylogger hardware.

I keylogger hardware sono noti anche come keylogger fisici collegati a un computer in una porta USB registra tutto prima che invii i dati della tastiera al computer. Ci sono vari keylogger mobili, che eseguono la stessa azione su vari sistemi operativi.

Come funziona la registrazione delle chiavi?

Tutti i keylogger vengono eseguiti in background (tranne le versioni di prova) e non saranno visibili agli utenti fino a quando non si conosce la password del keylogger e il collegamento utilizzato per visualizzarlo. Registrerà tutti i tasti premuti e vi darà un rapporto dettagliato di quando e quali tasti vengono utilizzati per quale applicazione-Semplicemente, un rapporto pulito per identificare le password.

Chiunque stia leggendo i registri del keylogger è in grado di vedere la password di Facebook o qualsiasi password e informazioni sensibili digitate, come carte di credito, nome utente bancario, password ecc. Ogni volta che si accede a un computer pubblico, ci sono possibilità di perdere la password di Facebook a qualcun altro.

I keylogger hardware sono identificabili in caso di personal computer, ma sono difficili in caso di computer pubblici.

In un altro scenario, il tuo amico/collega/vicino potrebbe chiederti di accedere utilizzando il proprio computer come aiuto. Se la loro intenzione è quella di ottenere la password, allora si hanno più probabilità di perdere il tuo account Facebook per l’hacker.

Al giorno d’oggi, molte persone utilizzano keylogger mobili. Esso consente di tenere traccia della tastiera del cellulare. Quindi, qualsiasi informazione sensibile digitata sulla tastiera mobile è vulnerabile all’hacking.

Come puoi proteggerti dalla registrazione delle chiavi?

Non devi aver paura dei keylogger quando usi il tuo personal computer poiché sei l’unico ad accedervi. Ma, ogni volta che si utilizza qualsiasi computer pubblico o il computer del tuo amico, non si dovrebbe fidare di esso.

Suggerisco sempre ai miei amici di utilizzare la tastiera su schermo ogni volta che hanno bisogno di digitare una password. Inoltre, assicurati che nessuno stia controllando lo schermo quando digiti la password perché lo schermo esporrà ciò che hai digitato. In Windows, c’è uno strumento integrato chiamato Tastiera su schermo che ci aiuta a selezionare i tasti utilizzando il mouse.

È possibile aprire OSK utilizzando la finestra di dialogo Esegui. Winkey + R per aprire la finestra di dialogo Esegui, digitare OSK e quindi premere Invio. Al giorno d’oggi, molti portali bancari forniscono una tastiera a schermo nel browser stesso. Quindi, si prega di fare uso di esso ogni volta che si naviga su computer pubblici. La tastiera su schermo aiuta anche quando sono installati i keylogger hardware.

Non utilizzare mai applicazioni tastiera mobile di terze parti a meno che non si ha realmente fiducia l’editore perché l’applicazione può tenere traccia di tutti i tasti premuti e inviarlo all’editore.

5 Browser Extension Hacker

Questo metodo non consente all’hacker/attaccante di ottenere l’accesso completo al tuo account Facebook, tuttavia, dà un certo potere di controllare il tuo account indirettamente. Ho visto più componenti aggiuntivi di Google Chrome e Firefox, che eseguono segretamente azioni, come seguire una persona, come una pagina per conto del tuo profilo Facebook, ecc.

Come funziona l’estensione del browser hack?

Quando visiti alcuni siti Web o pagine Web dannosi, ti verrà richiesto di installare un componente aggiuntivo del browser. Una volta installato il componente aggiuntivo, eseguirà tutte le attività descritte dall’hacker o dall’attaccante che lo ha creato. Alcune azioni principali sono la pubblicazione di aggiornamenti di stato sul muro, simpatia una pagina FB, seguendo una persona, si aggiunge ad alcuni gruppi di Facebook, invitando i tuoi amici a come una pagina, o partecipare a un gruppo di Facebook, ecc. Potresti non sapere queste cose che accadono sul tuo account FB finché non controlli periodicamente il tuo registro delle attività di Facebook.

Come si può prevenire estensione del browser hack?

È necessario monitorare le attività utilizzando Activity Log. Non devi fidarti di siti Web di terze parti che ti richiedono di aggiungere un’estensione per il browser. Installare add – on solo dal negozio del browser, che anche solo da editori di fiducia. Perché dovresti rischiare il tuo account se non conosci l’editore o l’intenzione del componente aggiuntivo? Pertanto, stare sempre lontano da queste estensioni del browser dannosi.

6 Applicazione dannoso Hack

Ricordate sempre che tutte le applicazioni che si utilizza su Facebook sono di proprietà di editori di terze parti e non da Facebook. Naturalmente, ci sono alcune eccezioni come Instagram. Un’applicazione dannosa, che richiede il tuo permesso, farà quasi tutti i tipi di spam sul tuo profilo Facebook.

Come dannoso hack applicazione funziona?

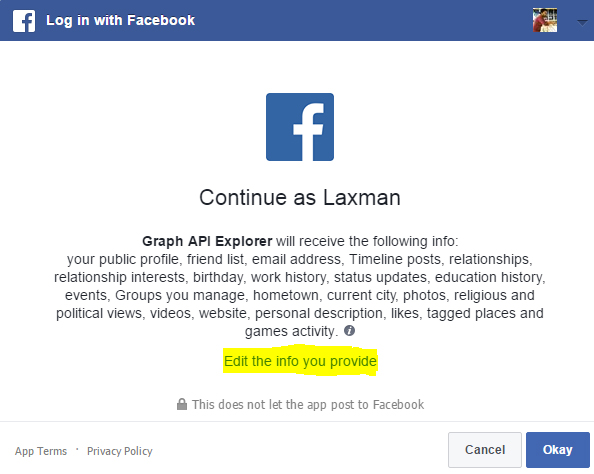

Ogni volta che trovi il Login utilizzando l’opzione Facebook su qualsiasi sito web, dovresti venire a sapere che si tratta di un’applicazione Facebook di terze parti non di proprietà di Facebook. Quando si fa clic su Login utilizzando Facebook, vi verrà mostrata una finestra di dialogo di autorizzazione con i dettagli di autorizzazione richiesti. Dopo aver fatto clic sul pulsante ok, è possibile accedere ai dati personali richiesti da FB o le azioni richieste possono essere eseguite nel tuo account FB per tuo conto.

Cosa potrebbe fare un’applicazione di terze parti sul tuo account Facebook?

- Posta una foto e l’aggiornamento dello stato

- Condividere link al tuo diario o di qualsiasi gruppo appartengono

- Gestisci la tua pagina

- Post a nome di voi su Facebook pagine è proprio

- l’Accesso a informazioni personali

- Accedere alle tue foto tra cui “Solo per me” privacy foto; a volte si possono ancora accedere al tuo cellulare foto tramite Facebook vulnerabilità come quella che ho trovato (non preoccupatevi, è completamente risolto ora 😉 ).

Questi sono solo esempi di ciò che si può fare. Cosa succede se l’applicazione che si sta utilizzando è dannoso? Potrebbe spam tuo account Facebook con un mucchio di contenuti inutili.

Come si può impedire a te stesso di applicazione dannoso hack?

Si dovrebbe sempre fare attenzione a quali autorizzazioni si dà a un’applicazione Facebook, anche se FB sta rivedendo le richieste di autorizzazione dell’applicazione. Non dare il permesso a un’applicazione se non ti fidi del sito web o dell’applicazione.

È possibile modificare le informazioni fornite a un’applicazione nella finestra di dialogo autorizzazione (snapshot indicato sopra). Inoltre, si dovrebbe rivedere le applicazioni che hanno accesso al tuo account Facebook qui se si pensa di aver dato accesso ad applicazioni dannose.

7 Facebook Account Hacker Software

Si potrebbe avere visto o scaricato molti Facebook account Hacker software, ma nessuno di loro potrebbe veramente incidere Facebook password. Hacking la password di Facebook al posto dell’utente di destinazione è quello che fa in realtà.

Come funziona il software Facebook account hacker?

Le persone che cercano di hackerare account Facebook di solito scaricare il software che è disponibile su vari siti web. Il software raccoglierà la password della vittima (colui che ha scaricato questo software) non appena viene aperto o installato. Alcuni software richiedono di inserire nome utente e password di Facebook. Essi memorizzare la password nella loro raccolta di database di password. Pochi altri software ottengono privilegi amministrativi da te per installare il keylogger in background per ottenere le tue sequenze di tasti inclusa la password di Facebook.

Come si può evitare di Facebook software di hacking?

Non fidarti del software di hacking di Facebook. Non esiste un vero e proprio software di hacking disponibile su Internet come avevo detto in precedenza.

8 Applicazione mobile malevola

Ci sono un sacco di applicazioni mobili che rubano segretamente token di accesso di Facebook dal tuo dispositivo mobile. L’app mobile di Facebook funziona tramite API, in cui il token di accesso memorizzato nella memoria interna del tuo cellulare viene utilizzato per l’autenticazione. È più simile al tuo nome utente e password. Quindi, se qualcuno ruba il tuo token di accesso, è probabile che abbia pieno accesso al tuo account Facebook.

Come funziona il software dannoso per applicazioni mobili?

Interfaccia dell’applicazione di Facebook non richiedono nome utente o password ogni volta per ottenere i dati utente. Ha solo bisogno di token di accesso segreto per recuperare i dati dell’utente. Facebook mobile app memorizza il token di accesso nella memoria del cellulare. La parte della memoria dell’app è accessibile solo alla rispettiva applicazione. Le app mobili che dispongono di privilegi amministrativi possono accedere ai dati di altre app. Ad esempio, ottenere privilegi di amministratore in un telefono Android radicato potrebbe consentire a un’applicazione di rubare il token di accesso. Un hacker può fare molte cose dannose se ottiene il tuo token di accesso.

Come si può evitare da applicazioni mobili dannosi?

- Installa app per dispositivi mobili solo da publisher attendibili.

- Non eseguire il root del tuo dispositivo mobile.

- Disconnetti Facebook dal tuo dispositivo mobile frequentemente per ottenere il token di accesso scaduto.

- Cambia frequentemente la tua password di Facebook.

9 Vulnerabilità del browser

Le vulnerabilità del browser sono bug di sicurezza, che esistono nelle versioni precedenti dei browser mobili e desktop.

Come funziona la vulnerabilità del browser su Facebook hacking?

La maggior parte delle vulnerabilità del browser vengono sfruttate attraverso una versione precedente del browser poiché tutti i giorni zero sono patchati dal fornitore del browser una volta che viene segnalato dai ricercatori di tutto il mondo. Ad esempio, la vulnerabilità della stessa politica di origine del browser potrebbe consentire a un hacker / attaccante di leggere la risposta di qualsiasi pagina come facebook.com e potrebbe essere in grado di eseguire qualsiasi azione sul tuo account Facebook dal momento che sono in grado di leggere la risposta accedendo all’origine di Facebook. Android Chrome SOP bypass da Rafay Baloch è una tale vulnerabilità che sta interessando Android web-view in Android < 4.4.

Come puoi impedirti di vulnerabilità del browser?

Si dovrebbe sempre aggiornare il browser e il sistema operativo una volta che c’è un aggiornamento disponibile. Mantenere una versione precedente ha sempre molti fattori di rischio coinvolti.

10 Self XSS Scam

Self XSS è anche conosciuto come Self Cross Site Scripting. XSS è fondamentalmente una vulnerabilità di sicurezza web, che consente agli hacker di iniettare script in pagine web utilizzate da altri utenti. Che cos’è self XSS allora? Self XSS è una sorta di attacco di ingegneria sociale, in cui una vittima esegue accidentalmente uno script, sfruttandolo così per l’hacker.

Come funziona auto XSS scam lavoro?

In questo metodo, hacker promette di aiutarti a hackerare l’account FB di qualcun altro. Invece di dare accesso al conto di qualcun altro, l’hacker si trucchi in esecuzione dannoso Javascript nella console del browser che dà un hacker la possibilità di manipolare il tuo account. Gli hacker usano questa tecnica per aggiungerti in gruppi, aggiungere i tuoi amici al gruppo, pubblicare sul tuo muro, aggiungere i tuoi amici nei commenti, ecc.

Come puoi impedirti di auto XSS?

Auto XSS è qualcosa che si lascia hacker di hackerare il tuo account. Quindi mai e poi mai copiare & incollare il codice dato da qualcuno nel tuo browser, in caso contrario, si otterrà il tuo account Facebook violato.

11 Cavalli di Troia

Cavallo di Troia è un programma dannoso, che viene utilizzato per spiare e controllare un computer da parte degli utenti fuorvianti del suo vero intento. Malware Trojan può anche essere chiamato come Remote Key Logger poiché registra le sequenze di tasti di tutte le applicazioni del nostro computer e lo invia all’hacker online.

Come funzionano i cavalli di Troia?

Un software si pensa legit potrebbe essere un trojan. Un PDF che non sospetti potrebbe contenere un trojan. Un file multimediale AVI dato da qualcuno potrebbe essere un trojan. Il cavallo di Troia viene eseguito nel processo in background, raccoglie informazioni e le invia all’hacker. Cavallo di Troia può essere inviato in qualsiasi forma attraverso qualsiasi mezzo, come pen drive, iPod, sito web, o e-mail. Nel nostro argomento, Trojan registra la password FB che hai digitato nel tuo browser e la invia all’hacker usando Internet.

Come puoi impedirti di Trojan?

- non

- installare programmi sconosciuti fonti online

- riprodurre file multimediali ricevuti da una fonte sconosciuta

- aprire qualsiasi tipo di file scaricati da fonti non attendibili

- inserire pen drive da eventuali persone sospette.

- Hai un software antivirus aggiornato installato sul tuo computer.

Mantenere aggiornato il tuo software antivirus non ti garantisce di stare al sicuro dall’hacking. Fondamentalmente, un software anti-virus è una raccolta di malware e virus rilevati. Il suo compito è quello di confrontare ogni file con il database di virus. Ci sono molti numeri di software, che ci permettono di creare Trojan non rilevabili. Ma, è molto improbabile per indirizzare un uomo comune con Trojanware non rilevabile. Quindi, mantenere aggiornato un programma antivirus è protettivo in larga misura. Non dimenticare di aggiornare il software antivirus una volta che un aggiornamento è disponibile.

12 FB Zero Day

Zero Day è una vulnerabilità di sicurezza sconosciuta al rispettivo fornitore di software. Nel nostro contesto, le vulnerabilità di Facebook non scoperte sono chiamate FB Zero Day.

Come funziona Zero Day hacking?

Le vulnerabilità FB Zero Day sono molto rare poiché Facebook ha un programma di bug bounty, in cui i ricercatori di sicurezza di tutto il mondo partecipano e segnalano vulnerabilità zero-day. Zero-day è fondamentalmente una scappatoia di sicurezza che è sconosciuta al fornitore del software.

Ci sono due tipi di persone che trovano vulnerabilità Zero Day. Il primo caso è Ricercatori di sicurezza e cacciatori di bug, che fanno una divulgazione responsabile circa la vulnerabilità al fornitore del software; FB nel nostro contesto. Un altro caso cade sul lato malvagio. Gli hacker Blackhat che trovano vulnerabilità Zero Day non lo rivelano a Facebook e lo useranno per il loro beneficio personale di hacking. Leggi alcune vulnerabilità ad alta gravità scoperte sul loro programma di bug bounty indicato di seguito.

- Esecuzione di Codice Remoto in Facebook Server

- Hacking qualsiasi account FB tramite il Numero di Telefono

- Facebook account hack utilizzando vecchie API

- account FB hack utilizzando il metodo forza bruta

- Eliminazione di eventuali Facebook foto

Come si può prevenire se stessi da zero-day trovato da un hacker?

Non devi aver paura di una vulnerabilità Zero Day che colpisce FB. Come avevo detto in precedenza, le vulnerabilità zero-day sono molto rare. Nella maggior parte dei casi, gli hacker zero-day prendono di mira solo persone influenti e celebrità. È raro colpire un uomo comune usando una vulnerabilità zero-day.

Tutte le tecniche a colpo d’occhio :

- Phishing

- Ingegneria Sociale

- Normale Password Afferrando

- Key Logger

- Estensione per il Browser Hacker

- Applicazione dannosa Hack

- Facebook Account Hacker Software

- Dannoso Applicazione Mobile

- Vulnerabilità del Browser

- Auto XSS

- Cavalli di Troia

- Facebook Zero Day