Hvad er Active Directory, og hvordan virker det?

Active Directory (AD) er Microsofts proprietære katalogtjeneste. Det kører på vinduer Server og gør det muligt for administratorer at administrere tilladelser og adgang til netværksressourcer.

Active Directory gemmer data som objekter. Et objekt er et enkelt element, såsom en bruger, gruppe, applikation eller enhed, såsom en printer. Objekter defineres normalt som enten ressourcer, såsom printere eller computere, eller sikkerhedsprincipper, såsom brugere eller grupper.

Active Directory kategoriserer katalogobjekter efter navn og attributter. For eksempel kan navnet på en bruger omfatte navnestrengen sammen med oplysninger, der er knyttet til brugeren, såsom adgangskoder og sikre Shell-nøgler.

hovedtjenesten i Active Directory er Domain Services (AD DS), som gemmer katalogoplysninger og håndterer brugerens interaktion med domænet. AD DS verificerer adgangen, når en bruger logger ind på en enhed eller forsøger at oprette forbindelse til en server via et netværk. AD DS styrer, hvilke brugere der har adgang til hver ressource, samt gruppepolitikker. For eksempel har en administrator typisk et andet niveau af adgang til data end en slutbruger.

andre Microsoft-og OS-produkter, f.eks. Udvekslingsserver og SharePoint-Server, er afhængige af AD DS for at give adgang til ressourcer. Den server, der er vært for AD DS, er domænecontrolleren.

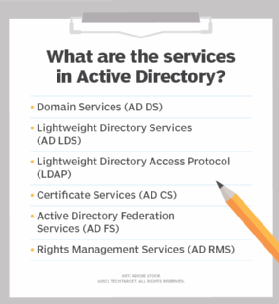

Active Directory services

flere forskellige services omfatter Active Directory. Den vigtigste service er domænetjenester, Men Active Directory inkluderer også Letvægtskatalogtjenester (AD LDS), Letvægtskatalogadgangsprotokol (LDAP), Certifikattjenester eller AD CS, Federation Services (AD FS) og Rights Management Services (AD RMS). Hver af disse andre tjenester udvider produktets katalogstyringsfunktioner.

- lette katalogtjenester har den samme kodebase som AD DS, der deler lignende funktionaliteter, såsom applikationsprogramgrænsefladen. AD LDS kan dog køre i flere tilfælde på en server og indeholder katalogdata i en datalager ved hjælp af letvægts Katalogadgangsprotokol.

- letvægts Biblioteksadgangsprotokol er en applikationsprotokol, der bruges til at få adgang til og vedligeholde katalogtjenester via et netværk. LDAP gemmer objekter, f.eks. brugernavne og adgangskoder, i katalogtjenester, f. eks. Active Directory, og deler disse objektdata på tværs af netværket.

- Certificate Services genererer, administrerer og deler certifikater. Et certifikat bruger kryptering til at gøre det muligt for en bruger at udveksle oplysninger over Internettet sikkert med en offentlig nøgle.

- Active Directory Federation Services godkender brugeradgang til flere applikationer-selv på forskellige netværk-ved hjælp af single sign-on (SSO). Som navnet antyder, kræver SSO kun, at brugeren logger på en gang i stedet for at bruge flere dedikerede godkendelsesnøgler til hver tjeneste.

- Rettighedsstyringstjenester kontrol information rettigheder og forvaltning. AD RMS krypterer indhold, såsom e-mail eller Microsoft-orddokumenter, på en server for at begrænse adgangen.

hovedfunktioner i Active Directory Domain Services

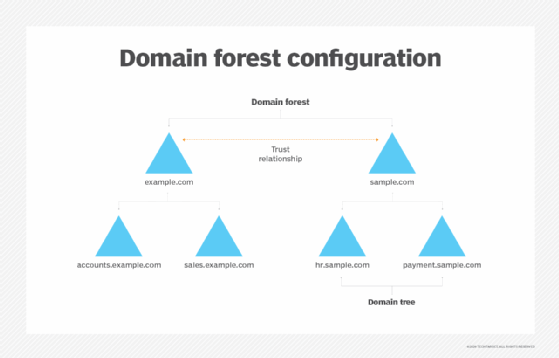

Active Directory Domain Services bruger en lagdelt layoutstruktur bestående af domæner, træer og skove til at koordinere netværkselementer.

domæner er de mindste af de vigtigste niveauer, mens skove er de største. Forskellige objekter, såsom brugere og enheder, der deler den samme database, vil være på det samme domæne. Et træ er et eller flere domæner grupperet sammen med hierarkiske tillidsforhold. En skov er en gruppe af flere træer. Skove giver sikkerhedsgrænser, mens domæner-som deler en fælles database-kan styres til indstillinger som godkendelse og kryptering.

- et domæne er en gruppe af objekter, f.eks. brugere eller enheder, der deler den samme ANNONCEDATABASE. Domæner har et domænenavnssystem

- et træ er et eller flere domæner grupperet sammen. Træstrukturen bruger et sammenhængende navneområde til at samle samlingen af domæner i et logisk hierarki. Træer kan ses som tillidsforhold, hvor en sikker forbindelse, eller tillid, deles mellem to domæner. Flere domæner kan stole på, hvor et domæne kan stole på et sekund, og det andet domæne kan stole på et tredje. På grund af den hierarkiske karakter af denne opsætning kan det første domæne implicit stole på det tredje domæne uden at have brug for eksplicit tillid.

- en skov er en gruppe af flere træer. En skov består af delte kataloger, katalogskemaer, applikationsoplysninger og domænekonfigurationer. Skemaet definerer et objekts klasse og attributter i en skov. Derudover giver globale katalogservere en liste over alle objekter i en skov. Ifølge Microsoft er skoven Active Directory ‘ s sikkerhedsgrænse.

- organisationsenheder (Ou ‘ er) organiserer brugere, grupper og enheder. Hvert domæne kan indeholde sin egen OU. Ou ‘ er kan dog ikke have separate navneområder, da hver bruger eller objekt i et domæne skal være unikt. For eksempel kan en brugerkonto med det samme brugernavn ikke oprettes.

- containere ligner Ou ‘ er, men gruppepolitiske objekter kan ikke anvendes eller knyttes til containerobjekter.

tillid til terminologi

Active Directory er afhængig af tillid til at moderere adgangsrettighederne for ressourcer mellem domæner. Der er flere forskellige typer trusts:

- en envejs tillid er, når et første domæne tillader adgangsrettigheder til brugere på et andet domæne. Det andet domæne tillader dog ikke adgang til brugere på det første domæne.

- en tovejs tillid er, når der er to domæner, og hvert domæne giver adgang til brugere af det andet domæne.

- et betroet domæne er et enkelt domæne, der giver brugeren adgang til et andet domæne, som kaldes det tillidsfulde domæne.

- en transitiv tillid kan strække sig ud over to domæner og give adgang til andre betroede domæner i en skov.

- en intransitiv tillid er en envejs tillid, der er begrænset til to domæner.

- en eksplicit tillid er en envejs, ikke-transitiv tillid, der oprettes af en netværksadministrator.

- en cross-link tillid er en form for eksplicit tillid. Cross-link trusts finder sted mellem domæner inden for 1) det samme træ uden forhold mellem børn og forældre mellem de to domæner eller 2) forskellige træer.

- en forest trust gælder for domæner i hele skoven og kan være envejs -, tovejs-eller transitive.

- en genvej forbinder to domæner, der tilhører separate træer. Genveje kan være envejs, tovejs eller transitive.

- et Rige er en tillid, der er transitiv, intransitiv, envejs eller tovejs.

- en ekstern tillid er en tillid, der forbinder domæner på tværs af separate skove eller domæner, der ikke er AD. Eksterne tillid kan være ikke-transitive, envejs eller tovejs.

- en privat access management (PAM) trust er en envejs tillid, der oprettes af Microsoft Identity Manager mellem en produktionsskov og en bastionskov.

historie og udvikling af Active Directory

Microsoft tilbudt en forhåndsvisning af Active Directory i 1999 og udgivet det et år senere med vinduer 2000 Server. Microsoft fortsatte med at udvikle nye funktioner med hver efterfølgende vinduer Server udgivelse.

vinduer Server 2003 inkluderet en bemærkelsesværdig opdatering til at tilføje skove og evnen til at redigere og ændre placeringen af domæner i skove. Domæner på Server 2000 kunne ikke understøtte nyere ANNONCEOPDATERINGER, der kører i Server 2003.

vinduer Server 2008 indført AD FS. Derudover omdøbte Microsoft mappen til domænestyring som AD DS, og AD blev en paraplybetegnelse for de katalogbaserede tjenester, den understøttede.

vinduer Server 2016 opdateret AD DS for at forbedre ANNONCESIKKERHEDEN og migrere ANNONCEMILJØER til cloud eller hybrid cloud-miljøer. Sikkerhedsopdateringer omfattede tilføjelsen af PAM.

PAM overvåget adgang til et objekt, typen af adgang givet, og hvilke handlinger brugeren tog. PAM tilføjede Bastion AD skove for at give et ekstra sikkert og isoleret skovmiljø. Server 2016 sluttede understøttelse af enheder på Server 2003.

i December 2016 frigav Microsoft AD Connect til at deltage i et lokalt Active Directory-system med Active Directory (Active Directory) for at aktivere SSO for Microsofts skytjenester, såsom Office 365. AD Connect fungerer sammen med systemer, der kører Server 2008, Server 2012, Server 2016 og server 2019.

domæner vs. arbejdsgrupper

arbejdsgruppen er Microsofts betegnelse for vinduer, der er forbundet via et peer-to-peer-netværk. Arbejdsgrupper er en anden organisationsenhed for vinduer computere i netværk. Arbejdsgrupper giver disse maskiner mulighed for at dele filer, internetadgang, printere og andre ressourcer over netværket. Peer-to-peer-netværk fjerner behovet for en server til godkendelse. Der er flere forskelle mellem domæner og arbejdsgrupper:

- domæner kan i modsætning til arbejdsgrupper være vært for computere fra forskellige lokale netværk.

- domæner kan bruges til at være vært for mange flere computere end arbejdsgrupper. Domæner kan omfatte tusindvis af computere, i modsætning til arbejdsgrupper, som typisk har en øvre grænse tæt på 20.

- i domæner er mindst en server en computer, der bruges til at kontrollere tilladelser og sikkerhedsfunktioner for hver computer inden for domænet. I arbejdsgrupper er der ingen server, og computere er alle jævnaldrende.

- domænebrugere kræver typisk sikkerhedsidentifikatorer som logins og adgangskoder, i modsætning til arbejdsgrupper.

vigtigste konkurrenter til Active Directory

andre katalogtjenester på markedet, der leverer lignende funktionalitet som AD, inkluderer Red Hat Directory Server, Apache Directory og openldap.

Red Hat Directory Server administrerer brugeradgang til flere systemer i unikke miljøer. I lighed med AD inkluderer Red Hat Directory Server bruger-ID og certifikatbaseret godkendelse for at begrænse adgangen til data i biblioteket.

Apache Directory er et open source-projekt, der kører på Java og fungerer på en hvilken som helst LDAP-server, herunder systemer på MacOS. Apache Directory indeholder et skema og en LDAP-editor. Apache Directory understøtter Eclipse plugins.

OpenLDAP er et open source LDAP bibliotek. OpenLDAP giver brugerne mulighed for at gennemse, søge og redigere objekter i en LDAP-server. OpenLDAP-funktioner inkluderer kopiering, flytning og sletning af træer i biblioteket samt aktivering af skemasøgning, adgangskodestyring og LDAP SSL (Secure Sockets Layer) support.

Læs denne oversigt for at lære om Active Directory basics.

Lær, hvilke teknikker der kan bruges til fejlfinding af almindelige problemer i Active Directory, og tip til fejlfinding af replikering.