o que é um certificado digital?Um certificado digital, também conhecido como certificado de chave pública, é usado para vincular criptograficamente a propriedade de uma chave pública com a entidade que a possui. Os certificados digitais são para compartilhar chaves públicas a serem usadas para criptografia e autenticação.Os certificados digitais incluem a chave pública que está sendo certificada, identificando informações sobre a entidade que possui a chave pública, metadados relacionados ao certificado digital e uma assinatura digital da chave pública que o emissor do certificado criou.

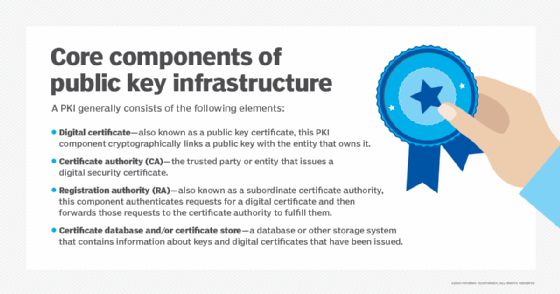

a distribuição, Autenticação e revogação de certificados digitais são as principais funções da infraestrutura de chave pública (PKI), o sistema que distribui e autentica chaves públicas.

criptografia de chave Pública depende de pares de chaves: uma chave privada, a ser realizada pelo proprietário e usado para assinatura e descriptografia e uma chave pública que pode ser usado para criptografar os dados enviados para a chave pública do proprietário ou autenticar o certificado do titular de dados assinado. O certificado digital permite que as entidades compartilhem sua chave pública para que ela possa ser autenticada.Os certificados digitais são usados em funções de criptografia de chave pública mais comumente para inicializar conexões Secure Sockets Layer (SSL) entre navegadores da web e servidores da web. Os certificados digitais também são usados para compartilhar chaves usadas para criptografia de chave pública e autenticação de assinaturas digitais.

todos os principais navegadores da web e servidores da web usam certificados digitais para fornecer garantia de que atores não autorizados não modificaram o conteúdo publicado e compartilharam chaves para criptografar e descriptografar o conteúdo da web. Os certificados digitais também são usados em outros contextos, online e offline, para fornecer garantia criptográfica e privacidade de dados.Certificados digitais que são suportados por ambientes operacionais móveis, laptops, tablets, dispositivos Internet das Coisas (IoT) e aplicativos de rede e software ajudam a proteger sites, redes sem fio e redes privadas virtuais.

como os certificados digitais são usados?

os certificados digitais são usados das seguintes maneiras:

- os cartões de crédito e débito usam certificados digitais embutidos em chip que se conectam com comerciantes e Bancos para garantir que as transações realizadas sejam seguras e autênticas.

- as empresas de Pagamento Digital usam certificados digitais para autenticar seus caixas automáticos, quiosques e equipamentos de ponto de venda em campo com um servidor central em seu data center.

- os sites usam certificados digitais para validação de domínio para mostrar que são confiáveis e autênticos.Certificados digitais são usados em E-mail seguro para identificar um usuário para outro e também podem ser usados para assinatura eletrônica de documentos. O remetente assina digitalmente o e-mail e o destinatário verifica a assinatura.Os fabricantes de hardware de computador incorporam certificados digitais em modems a cabo para ajudar a evitar o roubo de serviço de banda larga por meio da clonagem de dispositivos.

à medida que as ameaças cibernéticas aumentam, mais empresas estão considerando anexar certificados digitais a todos os dispositivos IoT que operam na borda e dentro de suas empresas. Os objetivos são prevenir ameaças cibernéticas e proteger a propriedade intelectual.

Quem pode emitir um certificado digital?

uma entidade pode criar seu próprio PKI e emitir seus próprios certificados digitais, criando um certificado autoassinado. Essa abordagem pode ser razoável quando uma organização mantém seu próprio PKI para emitir certificados para seu próprio uso interno. Mas as autoridades de certificação (CAs) – consideradas terceiros confiáveis no contexto de um PKI-emitem a maioria dos certificados digitais. Usar um terceiro confiável para emitir certificados digitais permite que os indivíduos estendam sua confiança na CA aos certificados digitais que emite.

certificados digitais vs. assinaturas digitais

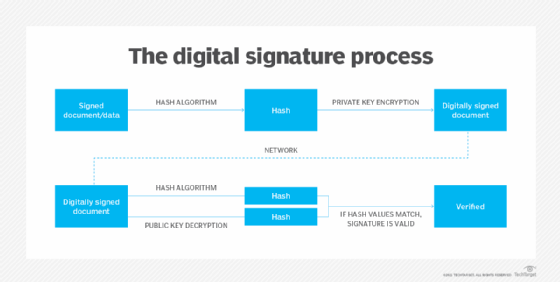

criptografia de chave pública suporta várias funções diferentes, incluindo criptografia e autenticação, e permite uma assinatura digital. As assinaturas digitais são geradas usando algoritmos para assinar dados para que um destinatário possa confirmar irrefutavelmente que os dados foram assinados por um titular de chave pública específico.As assinaturas digitais são geradas pelo hash dos dados a serem assinados com um hash criptográfico unidirecional; o resultado é então criptografado com a chave privada do signatário. A assinatura digital incorpora esse hash criptografado, que só pode ser autenticado ou verificado, usando a chave pública do remetente para descriptografar a assinatura digital e, em seguida, executando o mesmo algoritmo de hash unidirecional no conteúdo assinado. Os dois hashes são então comparados. Se eles corresponderem, isso prova que os dados permaneceram inalterados a partir de quando foram assinados e que o remetente é o proprietário do par de chaves públicas usado para assiná-lo.

Uma assinatura digital pode depender da distribuição de uma chave pública, na forma de um certificado digital, mas não é obrigatório que a chave pública será transmitida em que se formam. No entanto, os certificados digitais são assinados digitalmente e não devem ser confiáveis, a menos que a assinatura possa ser verificada.

quais são os diferentes tipos de certificados digitais?

servidores Web e navegadores web usam três tipos de certificados digitais para autenticar através da internet. Esses certificados digitais são usados para vincular um servidor da web para um domínio ao indivíduo ou organização que possui o domínio. Eles geralmente são chamados de certificados SSL, embora o protocolo de segurança da camada de transporte tenha substituído o SSL. Os três tipos são os seguintes:

- os certificados SSL validados por domínio (DV) oferecem o mínimo de garantia sobre o titular do certificado. Os candidatos a certificados SSL DV só precisam demonstrar que têm o direito de usar o nome de domínio. Embora esses certificados possam garantir que o titular do Certificado esteja enviando e recebendo dados, eles não fornecem garantias sobre quem é essa entidade.Os certificados SSL validados pela Organização (OV) fornecem garantias adicionais sobre o titular do certificado. Eles confirmam que o requerente tem o direito de usar o domínio. Os candidatos ao certificado SSL OV também passam por confirmação adicional de sua propriedade do domínio.

- os certificados SSL de Validação Estendida (EV) são emitidos somente após o requerente provar sua identidade para a satisfação da CA. O processo de verificação verifica a existência da entidade que solicita o certificado, garante que a identidade corresponda aos registros oficiais e está autorizada a usar o domínio e confirma que o proprietário do domínio autorizou a emissão do certificado.

os métodos e critérios exatos que o CAs segue para fornecer esses tipos de certificados SSL para domínios da web estão evoluindo à medida que o setor de CA se adapta a novas condições e aplicativos.

existem também outros tipos de certificados digitais usados para diferentes fins:

- certificados de assinatura de Código podem ser emitidos para organizações ou indivíduos que publicam software. Esses certificados são usados para compartilhar chaves públicas que assinam código de software, incluindo patches e atualizações de software. Certificados de assinatura de código certificam a autenticidade do código assinado.Os certificados de Cliente, também chamados de ID digital, são emitidos para indivíduos para vincular sua identidade à chave pública no certificado. Os indivíduos podem usar esses certificados para assinar digitalmente mensagens ou outros dados. Eles também podem usar suas chaves privadas para criptografar dados que os destinatários podem descriptografar usando a chave pública no certificado do cliente.

benefícios do Certificado Digital

os certificados digitais fornecem os seguintes benefícios:

- Privacidade. Quando você criptografa comunicações, os certificados digitais protegem dados confidenciais e impedem que as informações sejam vistas por pessoas não autorizadas para visualizá-las. Essa tecnologia protege empresas e indivíduos com grandes volumes de dados confidenciais.

- facilidade de uso. O processo de certificação digital é amplamente automatizado.

- custo-eficácia. Em comparação com outras formas de criptografia e certificação, os certificados digitais são mais baratos. A maioria dos certificados digitais custa menos de US $100 por ano.

- flexibilidade. Os certificados digitais não precisam ser adquiridos de uma CA. Para organizações interessadas em criar e manter seu próprio pool interno de certificados digitais, é viável uma abordagem do tipo “faça você mesmo” para a criação de certificados digitais.

limitações do Certificado Digital

algumas limitações dos certificados digitais incluem o seguinte:

- segurança. Como qualquer outro impedimento de segurança, os certificados digitais podem ser hackeados. A maneira mais lógica de ocorrer um hack em massa é se a CA digital emissora for hackeada. Isso dá aos maus atores uma rampa para penetrar no repositório de certificados digitais que a autoridade hospeda.

- desempenho lento. Leva tempo para autenticar certificados digitais e criptografar e descriptografar. O tempo de espera pode ser frustrante.

- integração. Os certificados digitais não são tecnologia independente. Para serem eficazes, eles devem ser adequadamente integrados a Sistemas, dados, aplicativos, redes e hardware. Esta não é uma tarefa pequena.

- Gestão. Quanto mais certificados digitais uma empresa usa, maior a necessidade de gerenciá-los e rastrear quais estão expirando e precisam ser renovados. Terceiros podem fornecer esses serviços, ou as empresas podem optar por fazer o trabalho por conta própria. Mas pode ser caro.

Saiba como os ataques de tempo podem ser usados para quebrar chaves de criptografia.