¿Qué es un certificado digital?

Un certificado digital, también conocido como certificado de clave pública, se utiliza para vincular criptográficamente la propiedad de una clave pública con la entidad que la posee. Los certificados digitales son para compartir claves públicas que se utilizarán para el cifrado y la autenticación.

Los certificados digitales incluyen la clave pública que se certifica, información de identificación sobre la entidad propietaria de la clave pública, metadatos relacionados con el certificado digital y una firma digital de la clave pública creada por el emisor del certificado.

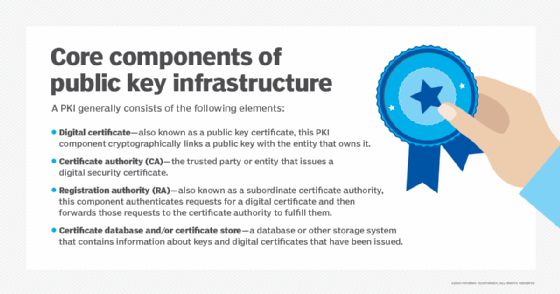

La distribución, autenticación y revocación de certificados digitales son las funciones principales de la infraestructura de clave pública (PKI), el sistema que distribuye y autentica las claves públicas.

La criptografía de clave pública depende de pares de claves: una clave privada que debe conservar el propietario y se utiliza para firmar y descifrar y una clave pública que se puede usar para cifrar los datos enviados al propietario de la clave pública o autenticar los datos firmados del titular del certificado. El certificado digital permite a las entidades compartir su clave pública para que pueda autenticarse.

Los certificados digitales se utilizan en funciones de criptografía de clave pública, más comúnmente para inicializar conexiones de capa de sockets seguros (SSL) entre navegadores web y servidores web. Los certificados digitales también se utilizan para compartir claves utilizadas para el cifrado de claves públicas y la autenticación de firmas digitales.

Todos los principales navegadores web y servidores web utilizan certificados digitales para garantizar que los actores no autorizados no hayan modificado el contenido publicado y para compartir claves para cifrar y descifrar el contenido web. Los certificados digitales también se utilizan en otros contextos, en línea y fuera de línea, para proporcionar seguridad criptográfica y privacidad de datos.

Los certificados digitales compatibles con entornos operativos móviles, computadoras portátiles, tabletas, dispositivos de Internet de las cosas (IoT) y aplicaciones de software y redes ayudan a proteger sitios web, redes inalámbricas y redes privadas virtuales.

¿Cómo se utilizan los certificados digitales?

Los certificados digitales se utilizan de las siguientes maneras:

- Las tarjetas de crédito y débito utilizan certificados digitales integrados en chip que se conectan con comerciantes y bancos para garantizar que las transacciones realizadas sean seguras y auténticas.

- Las empresas de pago digital utilizan certificados digitales para autenticar sus cajeros automáticos, quioscos y equipos de punto de venta en el campo con un servidor central en su centro de datos.

- Los sitios web utilizan certificados digitales para la validación de dominios para mostrar que son confiables y auténticos.

- Los certificados digitales se utilizan en el correo electrónico seguro para identificar de un usuario a otro y también se pueden usar para la firma electrónica de documentos. El remitente firma digitalmente el correo electrónico y el destinatario verifica la firma.

- Los fabricantes de hardware incorporan certificados digitales en los módems de cable para ayudar a evitar el robo del servicio de banda ancha a través de la clonación de dispositivos.

A medida que aumentan las ciberamenazas, más empresas están considerando adjuntar certificados digitales a todos los dispositivos de IoT que operan en el perímetro y dentro de sus empresas. Los objetivos son prevenir las ciberamenazas y proteger la propiedad intelectual.

¿Quién puede emitir un certificado digital?

Una entidad puede crear su propia PKI y emitir sus propios certificados digitales, creando un certificado autofirmado. Este enfoque podría ser razonable cuando una organización mantiene su propia PKI para emitir certificados para su propio uso interno. Pero las autoridades de certificación (CA), consideradas terceras partes de confianza en el contexto de una ICP, emiten la mayoría de los certificados digitales. El uso de un tercero de confianza para emitir certificados digitales permite a las personas extender su confianza en la CA a los certificados digitales que emite.

Certificados digitales vs. firmas digitales

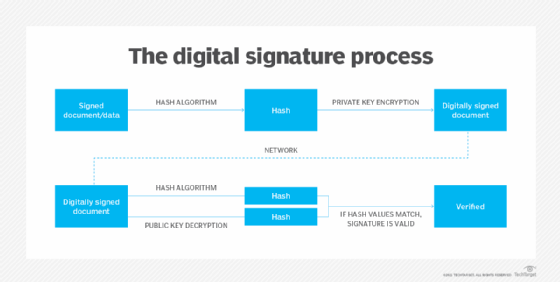

La criptografía de clave pública admite varias funciones diferentes, incluidos el cifrado y la autenticación, y habilita una firma digital. Las firmas digitales se generan mediante algoritmos de firma de datos para que un destinatario pueda confirmar de forma irrefutable que los datos fueron firmados por un titular de clave pública en particular.

Las firmas digitales se generan mediante el hash de los datos a firmar con un hash criptográfico unidireccional; el resultado se cifra con la clave privada del firmante. La firma digital incorpora este hash cifrado, que solo puede autenticarse o verificarse mediante el uso de la clave pública del remitente para descifrar la firma digital y, a continuación, ejecutar el mismo algoritmo de hash unidireccional en el contenido firmado. Luego se comparan los dos hashes. Si coinciden, demuestra que los datos no han cambiado desde el momento en que se firmaron y que el remitente es el propietario del par de claves públicas utilizado para firmarlos.

Una firma digital puede depender de la distribución de una clave pública en forma de certificado digital, pero no es obligatorio que la clave pública se transmita en esa forma. Sin embargo, los certificados digitales se firman digitalmente y no se debe confiar en ellos a menos que se pueda verificar la firma.

¿cuáles son los diferentes tipos de certificados digitales?

Los servidores web y los navegadores web utilizan tres tipos de certificados digitales para autenticarse a través de Internet. Estos certificados digitales se utilizan para vincular un servidor web de un dominio a la persona u organización propietaria del dominio. Por lo general, se les conoce como certificados SSL, a pesar de que el protocolo de seguridad de la capa de Transporte ha reemplazado a SSL. Los tres tipos son los siguientes:

- Los certificados SSL validados por dominio (DV) ofrecen la menor garantía sobre el titular del certificado. Los solicitantes de certificados SSL DV solo necesitan demostrar que tienen derecho a usar el nombre de dominio. Si bien estos certificados pueden garantizar que el titular del certificado envíe y reciba datos, no ofrecen garantías sobre quién es esa entidad.

- Los certificados SSL validados por organización (OV) proporcionan garantías adicionales sobre el titular del certificado. Confirman que el solicitante tiene derecho a utilizar el dominio. Los solicitantes de certificados SSL de OV también se someten a una confirmación adicional de su propiedad del dominio.

- Los certificados SSL de validación extendida (EV) se emiten solo después de que el solicitante demuestre su identidad a satisfacción de la CA. El proceso de investigación de antecedentes verifica la existencia de la entidad que solicita el certificado, asegura que la identidad coincide con los registros oficiales y está autorizada a usar el dominio, y confirma que el propietario del dominio ha autorizado la emisión del certificado.

Los métodos y criterios exactos que siguen las CA para proporcionar estos tipos de certificados SSL para dominios web evolucionan a medida que la industria de CA se adapta a las nuevas condiciones y aplicaciones.

También hay otros tipos de certificados digitales utilizados para diferentes fines:

- Los certificados de firma de código se pueden emitir a organizaciones o personas que publican software. Estos certificados se utilizan para compartir claves públicas que firman el código de software, incluidos parches y actualizaciones de software. Los certificados de firma de código certifican la autenticidad del código firmado.

- Los certificados de cliente, también llamados ID digital, se emiten a individuos para vincular su identidad a la clave pública del certificado. Las personas pueden usar estos certificados para firmar digitalmente mensajes u otros datos. También pueden usar sus claves privadas para cifrar datos que los destinatarios pueden descifrar utilizando la clave pública en el certificado de cliente.

Ventajas de certificados digitales

Los certificados digitales ofrecen las siguientes ventajas:

- Privacidad. Al cifrar las comunicaciones, los certificados digitales protegen los datos confidenciales y evitan que las personas no autorizadas vean la información. Esta tecnología protege a empresas e individuos con grandes cantidades de datos confidenciales.

- Facilidad de uso. El proceso de certificación digital está en gran medida automatizado.

- Rentabilidad. En comparación con otras formas de cifrado y certificación, los certificados digitales son más baratos. La mayoría de los certificados digitales cuestan menos de 1 100 al año.

- Flexibilidad. Los certificados digitales no tienen que comprarse a una CA. Para las organizaciones que están interesadas en crear y mantener su propio grupo interno de certificados digitales, es factible un enfoque de creación de certificados digitales por su cuenta.

Limitaciones de certificados digitales

Algunas limitaciones de los certificados digitales incluyen las siguientes:

- Seguridad. Como cualquier otro elemento disuasorio de seguridad, los certificados digitales pueden ser pirateados. La forma más lógica de que ocurra un hackeo masivo es si la CA digital emisora es hackeada. Esto da a los malos actores una rampa de acceso para penetrar en el repositorio de certificados digitales que aloja la autoridad.

- rendimiento Lento. Lleva tiempo autenticar certificados digitales y cifrar y descifrar. El tiempo de espera puede ser frustrante.

- Integración. Los certificados digitales no son tecnología independiente. Para ser eficaces, deben integrarse adecuadamente con sistemas, datos, aplicaciones, redes y hardware. No es tarea fácil.

- Gestión. Cuantos más certificados digitales utilice una empresa, mayor será la necesidad de gestionarlos y de hacer un seguimiento de cuáles están caducando y deben renovarse. Terceros pueden proporcionar estos servicios, o las empresas pueden optar por hacer el trabajo por sí mismas. Pero puede ser caro.

Aprenda cómo se pueden usar los ataques de sincronización para descifrar claves de cifrado.