co to jest certyfikat cyfrowy?

certyfikat cyfrowy, znany również jako certyfikat klucza publicznego, służy do kryptograficznego powiązania własności klucza publicznego z podmiotem, który jest jego właścicielem. Certyfikaty cyfrowe służą do udostępniania kluczy publicznych do szyfrowania i uwierzytelniania.

certyfikaty cyfrowe obejmują certyfikowany klucz publiczny, informacje identyfikujące podmiot, który jest właścicielem klucza publicznego, metadane dotyczące certyfikatu cyfrowego oraz podpis cyfrowy klucza publicznego utworzonego przez wystawcę certyfikatu.

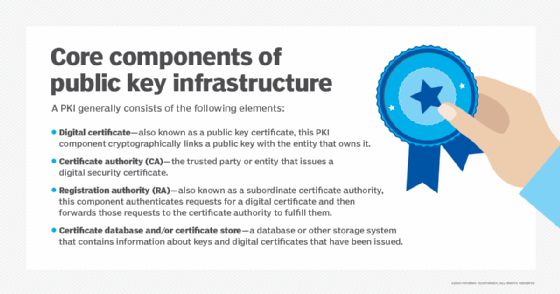

Dystrybucja, uwierzytelnianie i cofanie certyfikatów cyfrowych to podstawowe funkcje infrastruktury klucza publicznego (PKI), systemu, który dystrybuuje i uwierzytelnia klucze publiczne.

kryptografia klucza publicznego zależy od par kluczy: jednego klucza prywatnego, który ma być przechowywany przez właściciela i używany do podpisywania i deszyfrowania, oraz jednego klucza publicznego, który może być używany do szyfrowania danych wysyłanych do właściciela klucza publicznego lub uwierzytelniania podpisanych danych posiadacza certyfikatu. Certyfikat cyfrowy umożliwia podmiotom udostępnianie klucza publicznego, dzięki czemu można go uwierzytelnić.

certyfikaty cyfrowe są używane w funkcjach kryptografii klucza publicznego najczęściej do inicjowania połączeń Secure Sockets Layer (SSL) między przeglądarkami internetowymi a serwerami internetowymi. Certyfikaty cyfrowe są również używane do udostępniania kluczy używanych do szyfrowania kluczy publicznych i uwierzytelniania podpisów cyfrowych.

wszystkie główne przeglądarki internetowe i serwery internetowe używają certyfikatów cyfrowych, aby zapewnić, że nieautoryzowani aktorzy nie zmodyfikowali opublikowanej treści i udostępnić Klucze do szyfrowania i deszyfrowania treści internetowych. Certyfikaty cyfrowe są również wykorzystywane w innych kontekstach, online i offline, w celu zapewnienia bezpieczeństwa kryptograficznego i prywatności danych.

certyfikaty cyfrowe obsługiwane przez mobilne środowiska operacyjne, laptopy, tablety, urządzenia IoT (internet of things) oraz aplikacje sieciowe i programowe pomagają chronić witryny internetowe, Sieci bezprzewodowe i Wirtualne Sieci Prywatne.

jak wykorzystywane są certyfikaty cyfrowe?

certyfikaty cyfrowe są używane w następujący sposób:

- Karty kredytowe i debetowe wykorzystują wbudowane w chipy certyfikaty cyfrowe, które łączą się ze sprzedawcami i bankami, aby zapewnić bezpieczeństwo i autentyczność wykonywanych transakcji.

- firmy zajmujące się płatnościami cyfrowymi używają certyfikatów cyfrowych do uwierzytelniania swoich bankomatów, kiosków i urządzeń punktów sprzedaży w terenie za pomocą centralnego serwera w swoim centrum danych.

- strony internetowe używają certyfikatów cyfrowych do walidacji domen, aby pokazać, że są zaufane i autentyczne.

- certyfikaty cyfrowe są używane w bezpiecznej wiadomości e-mail do identyfikacji jednego użytkownika do drugiego i mogą być również używane do podpisywania dokumentów elektronicznych. Nadawca podpisuje wiadomość e-mail cyfrowo, a odbiorca weryfikuje podpis.

- producenci sprzętu komputerowego osadzają certyfikaty cyfrowe w modemach kablowych, aby zapobiec kradzieży usług szerokopasmowych poprzez klonowanie urządzeń.

wraz ze wzrostem zagrożeń cybernetycznych coraz więcej firm rozważa dołączanie certyfikatów cyfrowych do wszystkich urządzeń IoT, które działają na urządzeniach brzegowych i w ich przedsiębiorstwach. Celem jest zapobieganie zagrożeniom cybernetycznym i Ochrona Własności Intelektualnej.

kto może wystawić certyfikat cyfrowy?

jednostka może tworzyć własne PKI i wydawać własne certyfikaty cyfrowe, tworząc certyfikat z własnym podpisem. Takie podejście może być uzasadnione, gdy organizacja utrzymuje własne PKI do wydawania certyfikatów do własnego użytku wewnętrznego. Jednak urzędy certyfikacji-uznawane za zaufane strony trzecie w kontekście PKI-wydają większość certyfikatów cyfrowych. Korzystanie z zaufanej strony trzeciej do wydawania certyfikatów cyfrowych umożliwia osobom fizycznym rozszerzenie zaufania do urzędu certyfikacji na certyfikaty cyfrowe, które wydaje.

certyfikaty cyfrowe a podpisy cyfrowe

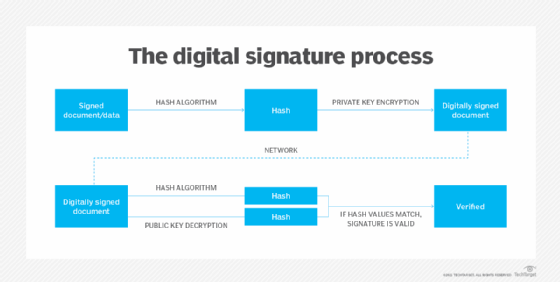

kryptografia klucza publicznego obsługuje kilka różnych funkcji, w tym szyfrowanie i uwierzytelnianie, oraz umożliwia podpis cyfrowy. Podpisy cyfrowe są generowane przy użyciu algorytmów podpisywania danych, dzięki czemu odbiorca może niezbicie potwierdzić, że dane zostały podpisane przez konkretnego posiadacza klucza publicznego.

podpisy cyfrowe są generowane przez zaszyfrowanie danych do podpisania za pomocą jednokierunkowego skrótu kryptograficznego; wynik jest następnie szyfrowany za pomocą klucza prywatnego sygnatariusza. Podpis cyfrowy zawiera ten zaszyfrowany skrót, który można uwierzytelnić lub zweryfikować tylko za pomocą klucza publicznego nadawcy do odszyfrowania podpisu cyfrowego, a następnie uruchomić ten sam jednokierunkowy algorytm mieszania treści, która została podpisana. Oba skróty są następnie porównywane. Jeśli są one zgodne, dowodzi to, że dane były niezmienione od momentu podpisania i że nadawca jest właścicielem pary kluczy publicznych użytych do ich podpisania.

podpis cyfrowy może zależeć od dystrybucji klucza publicznego w postaci certyfikatu cyfrowego, ale przekazanie klucza publicznego w tej formie nie jest obowiązkowe. Jednak certyfikaty cyfrowe są podpisywane cyfrowo i nie należy im ufać, chyba że podpis można zweryfikować.

jakie są rodzaje certyfikatów cyfrowych?

Serwery WWW i przeglądarki internetowe używają trzech rodzajów certyfikatów cyfrowych do uwierzytelniania przez internet. Te certyfikaty cyfrowe są używane do łączenia serwera www dla domeny z osobą lub organizacją, która jest właścicielem domeny. Są one zwykle określane jako certyfikaty SSL, mimo że protokół Transport Layer Security protocol zastąpił SSL. Trzy typy są następujące:

- certyfikaty SSL zatwierdzone przez domenę (DV) oferują najmniejszą pewność co do posiadacza certyfikatu. Wnioskodawcy ubiegający się o certyfikaty SSL DV muszą jedynie wykazać, że mają prawo do korzystania z nazwy domeny. Chociaż certyfikaty te mogą zapewnić, że posiadacz certyfikatu wysyła i odbiera dane, nie dają one żadnych gwarancji co do tego, kim jest ten podmiot.

- certyfikaty SSL zatwierdzone przez organizację (Ov) zapewniają dodatkowe gwarancje dotyczące posiadacza certyfikatu. Potwierdzają one, że wnioskodawca ma prawo do korzystania z domeny. Osoby ubiegające się o certyfikat SSL OV są również poddawane dodatkowemu potwierdzeniu własności domeny.

- certyfikaty ssl z rozszerzoną walidacją (EV) są wydawane dopiero po udowodnieniu przez wnioskodawcę ich tożsamości w sposób zadowalający CA. Proces weryfikacji weryfikuje istnienie podmiotu ubiegającego się o certyfikat, zapewnia zgodność tożsamości z oficjalnymi zapisami i jest upoważniony do korzystania z domeny oraz potwierdza, że właściciel domeny autoryzował wydanie certyfikatu.

dokładne metody i kryteria stosowane przez CAs w celu zapewnienia tego typu certyfikatów SSL dla domen internetowych ewoluują, ponieważ przemysł CA dostosowuje się do nowych warunków i zastosowań.

istnieją również inne rodzaje certyfikatów cyfrowych używanych do różnych celów:

- certyfikaty podpisywania kodu mogą być wydawane organizacjom lub osobom, które publikują oprogramowanie. Certyfikaty te służą do udostępniania kluczy publicznych podpisujących kod oprogramowania, w tym łatek i aktualizacji oprogramowania. Certyfikaty podpisywania kodu poświadczają autentyczność podpisanego kodu.

- certyfikaty klienta, zwane również identyfikatorem cyfrowym, są wydawane osobom fizycznym w celu powiązania ich tożsamości z kluczem publicznym w certyfikacie. Osoby fizyczne mogą używać tych certyfikatów do cyfrowego podpisywania wiadomości lub innych danych. Mogą również używać swoich kluczy prywatnych do szyfrowania danych, które odbiorcy mogą odszyfrować przy użyciu klucza publicznego w certyfikacie klienta.

korzyści z certyfikatów cyfrowych

certyfikaty cyfrowe zapewniają następujące korzyści:

- Prywatność. Podczas szyfrowania komunikacji certyfikaty cyfrowe chronią poufne dane i zapobiegają ich widoczności przez osoby nieupoważnione. Technologia ta chroni firmy i osoby prywatne o dużych zasobach wrażliwych danych.

- Proces certyfikacji cyfrowej jest w dużej mierze zautomatyzowany.

- opłacalność. W porównaniu z innymi formami szyfrowania i certyfikacji, certyfikaty cyfrowe są tańsze. Większość certyfikatów cyfrowych kosztuje mniej niż $100 rocznie.

- Certyfikaty cyfrowe nie muszą być kupowane od urzędu certyfikacji. Dla organizacji, które są zainteresowane tworzeniem i utrzymywaniem własnej wewnętrznej puli certyfikatów cyfrowych, wykonalne jest podejście do tworzenia certyfikatów cyfrowych „zrób to sam”.

ograniczenia certyfikatów cyfrowych

niektóre ograniczenia certyfikatów cyfrowych obejmują następujące:

- Ochrona. Jak każdy inny środek odstraszający zabezpieczenia, certyfikaty cyfrowe mogą zostać zhakowane. Najbardziej logicznym sposobem na masowe włamanie jest zhakowanie cyfrowego urzędu certyfikacji. Daje to złym podmiotom możliwość penetracji repozytorium cyfrowych certyfikatów, które organizuje Urząd.

- powolna wydajność. Uwierzytelnianie certyfikatów cyfrowych oraz ich szyfrowanie i deszyfrowanie wymaga czasu. Czas oczekiwania może być frustrujący.

- Integracja. Certyfikaty cyfrowe nie są samodzielną technologią. Aby były skuteczne, muszą być odpowiednio zintegrowane z systemami, danymi, aplikacjami, sieciami i sprzętem. To nie jest małe zadanie.

- Zarządzanie. Im więcej certyfikatów cyfrowych używa firma, tym większa jest potrzeba zarządzania nimi i śledzenia, które z nich wygasają i które wymagają odnowienia. Osoby trzecie mogą świadczyć te usługi lub firmy mogą zdecydować się na samodzielne wykonywanie pracy. Ale to może być drogie.

dowiedz się, jak można wykorzystać ataki czasowe do złamania kluczy szyfrowania.